SSHログインはtelnet接続に比べると安全にサーバへ接続できる。さらに安全にサーバーに接続するには鍵交換方式での認証も用意されている。

※本来ならパスフレーズを正しく設定し、より安全に接続する必要があるが、ここではWinSCP で遠隔地へデータを自動退避を鍵交換方式で認証するためパスフレーズを設定していない。

公開鍵・秘密鍵の生成

次のページに手順をまとめているので参照されたい。 pc.casey.jp » 秘密鍵・公開鍵の生成と変換

鍵をサーバーに登録する

生成した「公開鍵」をサーバーに転送する。

[root@localhost ~]# ssh-keygen -i -f pub > putty.pub

公開鍵を登録する。

[root@localhost ~]# cat putty.pub >> $HOME/.ssh/authorized_keys

公開鍵のアクセス権を制限する。

※正しく制限しないと認証で弾かれるとのこと

[root@localhost ~]# chmod 600 $HOME/.ssh/authorized_keys

スポンサードリンク

SSHサーバーの認証方式を制限する

接続を制限するには以下の手順を行う。なお、間違うとSSH接続できなくなる可能性がある。特にVPS等でコンソール接続ができない場合には初期化を迫られることがあるので注意する。

ファイルの場所を確認する。

# locate sshd_config

ファイルを編集する。

# vi /etc/ssh/sshd_config

# To disable tunneled clear text passwords, change to no here!

#PasswordAuthentication yes

#PermitEmptyPasswords no

PasswordAuthentication yes

↓

PasswordAuthentication no

サーバーを再起動する

/etc/rc.d/init.d/sshd restart

接続を確認する

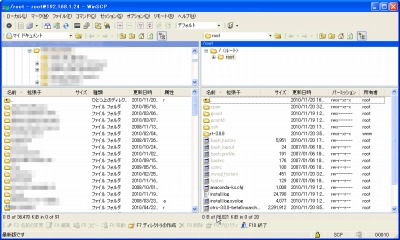

WinSWCP で確認する

ホスト名、ユーザ名、秘密鍵、プロトコルを設定してログインする。

パスワードなしで接続できた。

SCP での手順

WinSCPはGUIだが、コマンドライン用のSCPに適用するにはコマンドラインに以下を追記する。

-privatekey=<秘密鍵ファイル>

参考文献

- パスフレーズなしでSCP(秘密鍵の場合)

- レンタルサーバーとSSLサーバー証明書 – コバルトを使いこなそう-WinSCP3によるRSAセキュアFTP接続

- sshで公開鍵認証(パスフレーズ無し)のメモ – toyosystem

- @IT:鍵交換方式のsshでアクセスするには

- @IT:Linuxでsshの鍵を作成するには

- 公開鍵を使った認証 – WinSCP Wiki – SourceForge.JP

- コマンドリファレンス – WinSCP Wiki – SourceForge.JP

- ServersMan@VPSのCentOS 5で最初にする設定 | maeda.log

コメント